Remote Credential Guard защитава идентификационните данни за отдалечен работен плот

Всички потребители на системния администратор имат една много истинска грижа – осигуряването на идентификационни данни през връзка с отдалечен работен плот(Desktop) . Това е така, защото зловредният софтуер може да намери своя път до всеки друг компютър през настолната връзка и да представлява потенциална заплаха за вашите данни. Ето защо ОС Windows(Windows OS) мига предупреждение „ Уверете се, че имате доверие на този компютър, свързването с ненадежден компютър може да навреди на вашия компютър(Make sure you trust this PC, connecting to an untrusted computer might harm your PC) “, когато се опитате да се свържете с отдалечен работен плот.

В тази публикация ще видим как функцията Remote Credential Guard , която е въведена в Windows 10 , може да помогне за защитата на идентификационните данни за отдалечен работен плот в Windows 10 Enterprise и Windows Server .

Remote Credential Guard в Windows 10

Функцията е предназначена да елиминира заплахите, преди да се превърне в сериозна ситуация. Той ви помага да защитите вашите идентификационни данни през връзка с отдалечен работен плот(Desktop) , като пренасочва заявките на Kerberos обратно към устройството, което изисква връзката. Той също така предоставя опит за единичен вход за сесии на отдалечен работен плот .(Remote Desktop)

В случай на злополука, при която целевото устройство е компрометирано, идентификационните данни на потребителя не се разкриват, тъй като както идентификационните данни, така и производните на идентификационните данни никога не се изпращат до целевото устройство.

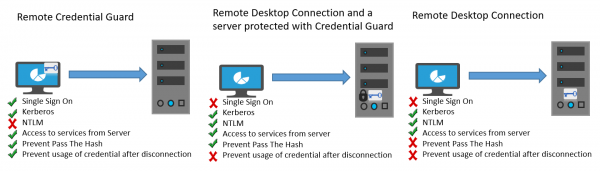

Режимът на действие на Remote Credential Guard е много подобен на защитата, предлагана от Credential Guard на локална машина, с изключение на Credential Guard също така защитава съхранените идентификационни данни на домейна чрез Credential Manager .

Едно лице може да използва Remote Credential Guard по следните начини:

- Тъй като идентификационните данни на администратора(Administrator) са силно привилегировани, те трябва да бъдат защитени. С помощта на Remote Credential Guard можете да бъдете сигурни, че вашите идентификационни данни са защитени, тъй като не позволява на идентификационни данни да преминат през мрежата към целевото устройство.

- Служителите на Helpdesk(Helpdesk) във вашата организация трябва да се свързват с устройства, присъединени към домейна, които могат да бъдат компрометирани. С Remote Credential Guard служителят на службата за помощ може да използва RDP , за да се свърже с целевото устройство, без да компрометира идентификационните си данни със злонамерен софтуер.

Хардуерни и софтуерни изисквания

За да активирате гладкото функциониране на Remote Credential Guard , уверете се, че са изпълнени следните изисквания на клиента и сървъра за отдалечен работен плот .(Remote Desktop)

- Клиентът и сървърът за отдалечен работен плот(Remote Desktop Client) трябва да бъдат присъединени към домейн на Active Directory

- И двете устройства трябва или да се присъединят към един и същ домейн, или сървърът за отдалечен работен плот(Remote Desktop) трябва да бъде присъединен към домейн с връзка на доверие към домейна на клиентското устройство.

- Удостоверяването на Kerberos трябваше да е активирано.

- Клиентът за отдалечен работен плот(Remote Desktop) трябва да работи поне с Windows 10 , версия 1607 или Windows Server 2016 .

- Приложението за универсална платформа на Windows за отдалечен работен плот(Remote Desktop Universal Windows Platform) не поддържа Remote Credential Guard , така че използвайте класическото приложение на Windows за (Windows)отдалечен работен плот(Remote Desktop) .

Активирайте Remote Credential Guard чрез системния регистър(Registry)

За да активирате Remote Credential Guard на целевото устройство, отворете редактора на системния регистър(Registry Editor) и отидете на следния ключ:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa

Добавете нова DWORD стойност с име DisableRestrictedAdmin . Задайте стойността на тази настройка на системния регистър на 0 , за да включите Remote Credential Guard .

Затворете редактора на системния регистър.

Можете да активирате Remote Credential Guard , като изпълните следната команда от повишен CMD:

reg add HKLM\SYSTEM\CurrentControlSet\Control\Lsa /v DisableRestrictedAdmin /d 0 /t REG_DWORD

Включете Remote Credential Guard с помощта на групови правила(Group Policy)

Възможно е да използвате Remote Credential Guard на клиентското устройство чрез задаване на групова политика(Group Policy) или чрез използване на параметър с връзка с отдалечен работен плот(Remote Desktop Connection) .

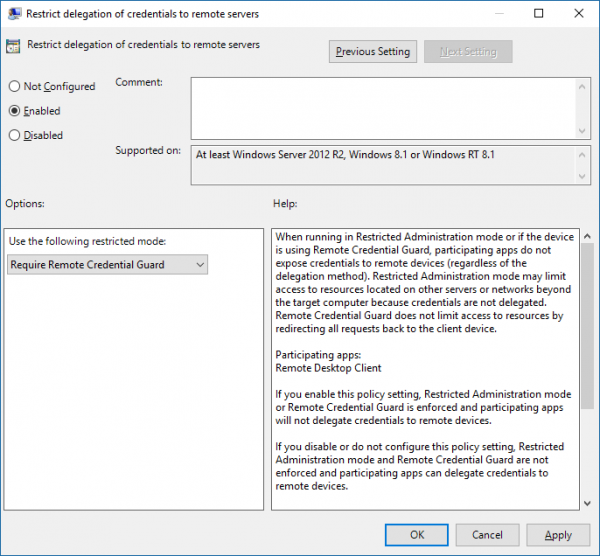

От конзолата за управление на групови правила(Group Policy Management Console) отворете Computer Configuration > Administrative Templates > System > Credentials Delegation.

Сега щракнете двукратно върху Ограничаване на делегирането на идентификационни данни до отдалечени сървъри,(Restrict delegation of credentials to remote servers) за да отворите полето за свойства.

Сега в полето Използване на следния ограничен режим(Use the following restricted mode) изберете Изискване на Remote Credential Guard. ( Require Remote Credential Guard. )Другата опция Ограничен режим на администратор(Restricted Admin mode) също е налице. Неговото значение е, че когато Remote Credential Guard не може да се използва, той ще използва режим на ограничен администратор(Restricted Admin) .

Във всеки случай, нито Remote Credential Guard , нито режимът с ограничен администратор(Restricted Admin) ще изпращат идентификационни данни в ясен текст до сървъра на отдалечения работен плот .(Remote Desktop)

Разрешете Remote Credential Guard(Allow Remote Credential Guard) , като изберете опцията „ Предпочитам отдалечена защита на идентификационните данни“.(Prefer Remote Credential Guard)

Щракнете върху OK(Click OK) и излезте от конзолата за управление на групови правила(Group Policy Management Console) .

Сега, от командния ред, стартирайте gpupdate.exe /force , за да се уверите, че обектът на груповата политика(Group Policy) е приложен.

Използвайте Remote Credential Guard(Use Remote Credential Guard) с параметър за връзка с отдалечен работен(Remote Desktop) плот

Ако не използвате групови правила(Group Policy) във вашата организация, можете да добавите параметъра remoteGuard, когато стартирате връзка с отдалечен работен плот(Desktop Connection) , за да включите Remote Credential Guard за тази връзка.

mstsc.exe /remoteGuard

Неща, които трябва да имате предвид, когато използвате Remote Credential Guard

- Remote Credential Guard не може да се използва за свързване към устройство, което е присъединено към Azure Active Directory .

- Remote Desktop Credential Guard работи само с протокола RDP .

- Remote Credential Guard не включва претенции за устройство. Например, ако се опитвате да получите достъп до файлов сървър от дистанционното и файловият сървър изисква искане за устройство, достъпът ще бъде отказан.

- Сървърът и клиентът трябва да се удостоверяват с помощта на Kerberos .

- Домейните трябва да имат доверителна връзка или и клиентът, и сървърът трябва да бъдат присъединени към един и същ домейн.

- Шлюзът за отдалечен работен плот(Remote Desktop Gateway) не е съвместим с Remote Credential Guard .

- Няма изтичане на идентификационни данни към целевото устройство. Въпреки това целевото устройство все още придобива Kerberos Service Tickets самостоятелно.

- И накрая, трябва да използвате идентификационните данни на потребителя, който е влязъл в устройството. Използването на запазени идентификационни данни или идентификационни данни, които са различни от вашите, не е разрешено.

Можете да прочетете повече за това в Technet .

Свързано(Related) : Как да увеличите броя на връзките с отдалечен работен плот(increase the number of Remote Desktop Connections) в Windows 10.

Related posts

Увеличете броя на връзките с отдалечен работен плот в Windows 11/10

Ключът на Windows заседна след превключване от сесия на отдалечен работен плот

Не може да се копира поставяне в сесия на отдалечен работен плот в Windows 10

Възникна грешка при удостоверяване. Исканата функция не се поддържа

Създайте пряк път за връзка с отдалечен работен плот в Windows 11/10

Отдалеченият работен плот не работи или не се свързва в Windows 11/10

Помощник за отдалечен работен плот на Microsoft за Windows 10

Fix Remote Desktop не може да намери компютърната грешка в Windows 11/10

Как да използвате отдалечен работен плот (RDP) в Windows 11/10 Home

Приложението за отдалечен работен плот срещу TeamViewer Touch – кое е по-доброто приложение?

Разделът за отдалечен работен плот в RDWEB липсва в браузъра Edge в Windows 10

Как да конфигурирате отдалечен работен плот чрез рутер

Осъществявайте отдалечен достъп до компютъра си с помощта на отдалечен работен плот на Chrome

Как да активирате отдалечен работен плот в Windows 10 (или Windows 7)

Как да активирате и използвате връзката с отдалечен работен плот в Windows 11/10

Как да блокирате отдалечен работен плот на вашия компютър с Windows -

RDP връзката се прекъсва, когато активирате звук на отдалечен работен плот

Как да използвате приложението за отдалечен работен плот в Windows 10

Свържете се с компютър с Windows от Ubuntu, като използвате връзка с отдалечен работен плот

Поправете код за грешка на отдалечения работен плот 0x104 на Windows 11/10