Съвети за защита на вашия компютър от атака Thunderspy

Thunderbolt е интерфейсът на хардуерната марка, разработен от Intel . Той действа като интерфейс между компютър и външни устройства. Докато повечето компютри с Windows идват с всякакви портове, много компании използват Thunderbolt за свързване към различни видове устройства. Това прави свързването лесно, но според изследвания в Технологичния университет в Айндховен(Technology) , сигурността(Eindhoven University) зад Thunderbolt може да бъде нарушена с помощта на техника - Thunderspy . В тази публикация ще споделим съвети, които можете да следвате, за да защитите компютъра си от Thunderspy .

Какво е Tunderspy ? Как работи?

Това е стелт атака, която позволява на нападателя да получи достъп до функционалността за директен достъп до паметта ( DMA ), за да компрометира устройства. Най-големият проблем е, че не е останала следа, тъй като работи без внедряване на злонамерен софтуер или примамка за връзки. Може да заобиколи най-добрите практики за сигурност и да заключи компютъра. И така, как работи? Нападателят се нуждае от директен достъп до компютъра. Според проучването отнема по-малко от 5 минути с правилните инструменти.

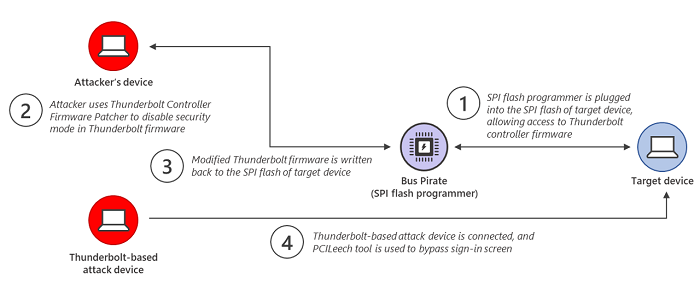

Нападателят копира фърмуера на Thunderbolt Controller(Thunderbolt Controller Firmware) на устройството източник на устройството си. След това използва корекция на фърмуера ( TCFP ), за да деактивира режима на защита, наложен във фърмуера на Thunderbolt . Модифицираната версия се копира обратно на целевия компютър с помощта на Bus Pirate устройство. След това устройство за атака, базирано на Thunderbolt , се свързва към атакуваното устройство. След това използва инструмента PCILeech , за да зареди модул на ядрото, който заобикаля екрана за вход в Windows .

Така че дори ако компютърът има функции за сигурност като Secure Boot , силни пароли за BIOS и акаунти в операционната система и активирано пълно криптиране на диска, той пак ще заобиколи всичко.

СЪВЕТ(TIP) : Spycheck ще провери дали вашият компютър е уязвим към атаката Thunderspy .

Съвети за защита срещу Thunderspy

Microsoft препоръчва(recommends) три начина за защита срещу съвременната заплаха. Някои от тези функции, които са вградени в Windows, могат да бъдат използвани, докато някои трябва да бъдат активирани, за да смекчат атаките.

- Защитени компютри с ядро

- DMA защита на ядрото

- Цялост на кода, защитен от хипервизор ( HVCI )

Въпреки това всичко това е възможно на компютър със защитено ядро. Просто не можете да приложите това на обикновен компютър, защото не е наличен хардуер, който може да го предпази от атака. Най-добрият начин да разберете дали вашият компютър го поддържа е като проверите секцията Devic Security в приложението Windows Security .

1] Защита на компютър с защитено ядро

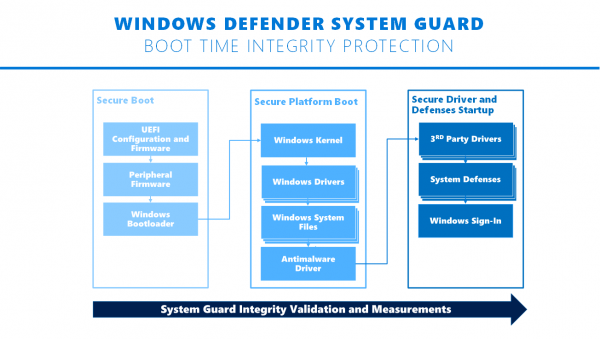

Windows Security , вътрешният софтуер за сигурност на Microsoft, предлага защита на системата Windows Defender и защита, базирана на виртуализация. Въпреки това имате нужда от устройство, което използва компютри със защитено ядро(Secured-core PCs) . Той използва вкоренена хардуерна сигурност в съвременния процесор(CPU) , за да стартира системата в надеждно състояние. Той помага за смекчаване на опитите, направени от злонамерен софтуер на ниво фърмуер.

2] DMA защита на ядрото

Въведена в Windows 10 v1803, DMA(Kernel DMA) защитата на ядрото гарантира, че блокира външните периферни устройства от атаки с директен достъп до паметта(Memory Access) ( DMA ), използвайки (DMA)PCI устройства с горещо захранване като Thunderbolt . Това означава, че ако някой се опита да копира злонамерен фърмуер на Thunderbolt на машина, той ще бъде блокиран през порта Thunderbolt . Въпреки това, ако потребителят има потребителско име и парола, той ще може да ги заобиколи.

3] Защита от втвърдяване(Hardening) с целостта на кода , защитен от хипервизор ( (Hypervisor-protected)HVCI )

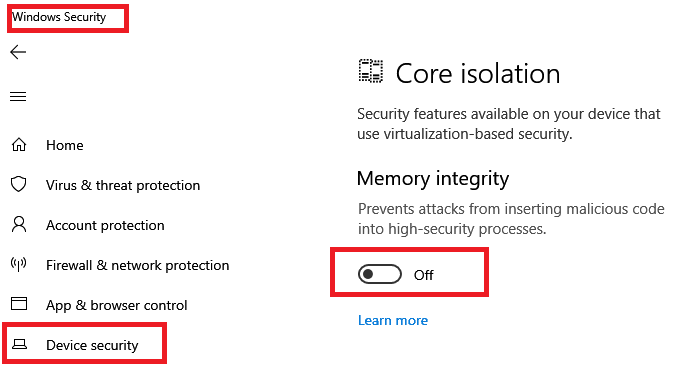

Целостта на кода, защитен от хипервизор, или HVCI трябва да бъде активиран в Windows 10 . Той изолира подсистемата за целостта на кода и потвърждава, че кодът на ядрото(Kernel) не е проверен и подписан от Microsoft . Той също така гарантира, че кодът на ядрото не може да бъде едновременно записващ и изпълним, за да се гарантира, че непровереният код не се изпълнява.

Thunderspy използва инструмента PCILeech , за да зареди модул на ядрото, който заобикаля екрана за вход в Windows . Използването на HVCI ще се погрижи да предотврати това, тъй като няма да му позволи да изпълни кода.

Сигурността винаги трябва да е на върха, когато става въпрос за закупуване на компютри. Ако се занимавате с данни, които са важни, особено за бизнеса, се препоръчва да закупите компютърни(Secured-core PC) устройства със защитено ядро. Ето официалната страница на такива устройства(such devices) на уебсайта на Microsoft.

Related posts

Как да избегнем фишинг измами и атаки?

Какво е троянски кон за отдалечен достъп? Предотвратяване, откриване и отстраняване

Премахнете вируса от USB флаш устройство с помощта на командния ред или пакетния файл

Мошен софтуер за сигурност или Scareware: Как да проверите, предотвратите, премахнете?

Какво е Win32:BogEnt и как да го премахнете?

Поправете грешка при неуспешно търсене при стартиране на Chrome Malware Scanner

Кибер атаки – определение, видове, превенция

Отвличане на браузър и безплатни инструменти за премахване на похитители на браузъри

Как да деинсталирате или премахнете Driver Tonic от Windows 10

Изпращане на зловреден софтуер: Къде да изпратите файлове със зловреден софтуер на Microsoft и други?

Какво е CandyOpen? Как да премахнете CandyOpen от Windows 10?

Какво е IDP.generic virus и как да го премахнете?

Как да премахнете Virus Alert от Microsoft на компютър с Windows

Най-добрият безплатен софтуер за премахване на шпионски и злонамерен софтуер

Проверете дали компютърът ви е заразен от ASUS Update Malware

Посоченият модул не може да бъде намерен грешка в Windows 11/10

Как да предотвратите злонамерен софтуер - Съвети за защита на Windows 11/10

Как да премахнете Chromium Virus от Windows 11/10

Как да използвате Malwarebytes Anti-Malware за премахване на зловреден софтуер

Пакет софтуер: определение, превенция, ръководство за премахване