Кибер атаки – определение, видове, превенция

Кибер атаката(Cyber Attack) е атака, инициирана от компютър срещу друг компютър или уебсайт, с цел компрометиране на целостта, поверителността или наличността на целта и информацията, съхранявана в нея. Тази статия обяснява какво представляват кибератаките(Cyber Attacks) , тяхното определение, видове и говори за това как да ги предотвратим и курса, който да предприемем в случай на кибератака. Кибер атаките(Cyber Attacks) в известен смисъл могат да се считат за част от киберпрестъпността(Cyber Crime) . Атаката за извършване на киберпрестъпление(Cyber Crime) може да се нарече кибер атака!

Определение за кибер атаки

Според Practical Law Company , Бяла книга(hklaw.com) за кибер атаките(Cyber Attacks) , проведена от hklaw.com(Whitepaper) , определението за кибератаки(Cyber Attacks) е както следва:

A Cyber Attack is an attack initiated from a computer against a website, computer system or individual computer (collectively, a computer) that compromises the confidentiality, integrity or availability of the computer or information stored on it.

Дефиницията има три различни фактора: [1 ] Атака(] Attack) или незаконен опит [2] да спечели нещо от [3] компютърна система. Най-общо казано, системата е съвкупност от единици, които работят заедно за постигане на обща цел. По този начин, независимо дали е единичен или съвкупност от компютри – офлайн или онлайн (уебсайтове/интранет), това е система, тъй като те работят, за да улеснят нещо или друго. Дори един компютър има много компоненти, които работят заедно за обща цел и следователно се нарича компютърна система.

Основният фактор е нелегален достъп(illegal access) до такава система. Вторият фактор е целевата система(target system) . Последният фактор е печалбата за нападателя(attacker) . Трябва да се отбележи, че незаконният достъп трябва да има мотив за компрометиране на целевата система по начин, по който нападателят спечели нещо, като например информация, съхранявана в системата, или пълен контрол над системата.

Прочетете: (Read:) Защо уебсайтовете са хакнати ?

Видове кибер атаки

Има много методи за кибер атаки(Cyber Attacks) от инжектиране на зловреден софтуер до фишинг до социално инженерство до вътрешна кражба на данни. Други усъвършенствани, но често срещани форми са DDoS атаки(DDoS Attacks) , атаки с груба сила(Brute Force attacks) , хакване, задържане на компютърна система (или уебсайт) за откуп чрез директен хак или Ransomware .

Някои от тях са изброени по-долу:

- Получаване или опит за получаване на неоторизиран достъп до компютърна система или нейните данни.

- Атаки с прекъсване или отказ на услуга ( DDoS )

- Хакване на уебсайт или злоупотреба със сайта

- Инсталиране на вирус или злонамерен софтуер

- Неоторизирано използване на компютър за обработка на данни

- Неправилно(Inappropriate) използване на компютри или приложения от служители на компания, по начин, който вреди на компанията.

Последното – неподходящото използване на компютри или приложения от служителите – може да е умишлено или поради липса на знания. Човек трябва да разбере истинската причина, поради която служител, например, се е опитал да въведе грешни данни или да получи достъп до конкретен запис с данни, който той или тя не е упълномощен да променя.

Социалното инженерство(Social engineering) също може да бъде причина, при която служител умишлено се опитва да проникне в базата данни - само за да помогне на приятел! Тоест служителят се е сприятелил с престъпник и е емоционално принуден да получи някакви невинни данни за новия приятел.

Докато сме тук, също така е препоръчително да научим служителите за опасностите от обществения WiFi(dangers of public WiFi) и защо не трябва да използват обществен WiFi за работа в офиса.(While we are here, it is also advisable to teach the employees about the dangers of public WiFi and why they should not use public WiFi for office work.)

Прочетете(Read) : Какво представляват Honeypots и как могат да осигурят компютърни системи.

Отговор на кибер атаки

Превенцията винаги е по-добра от лечението. Сигурно сте чували това няколко пъти. Същото важи и за областта на ИТ, когато става въпрос за защита срещу кибер атаки(Cyber Attacks) . Въпреки това, ако приемем, че вашият компютър(и) или уебсайт(ове) са били атакувани, дори след като сте взели всички предпазни мерки, има определени общи общи стъпки за реакция:

- Наистина ли(Did) се е случило нападението или някой вика да изиграе шега;

- Ако все още имате достъп до данните си, архивирайте ги;

- Ако нямате достъп до данните си и хакерът иска откуп, може да помислите да се обърнете към законните органи

- Преговаряйте с хакера и възвърнете данните

- В случай на социално инженерство и служители, злоупотребяващи с привилегиите си, трябва да се извършат проверки, за да се определи дали служителят е невинен или е действал умишлено

- В случай на DDoS атаки, натоварването трябва да бъде смекчено към други сървъри, така че уебсайтът да се върне онлайн възможно най-скоро. Можете да наемете сървъри за известно време или да използвате облачно приложение, така че разходите да са минимални.

За точна и подробна информация относно отговора по законен начин, моля, прочетете бялата книга, посочена в раздела Препратки(References) .

Прочетете(Read) : Защо някой би искал да хакне компютъра ми?(Why would someone want to hack my computer?)

Предотвратяване на кибер атаки

Може би вече знаете, че няма 100% сигурен метод за противодействие на киберпрестъпленията и кибератаките, но все пак трябва да вземете възможно най-много предпазни мерки, за да защитите компютрите си.

Основните неща, които трябва да направите, са да използвате добър софтуер за сигурност, който не само сканира за вируси, но и търси различни видове зловреден софтуер, включително, но не само, рансъмуер, и го спира да влезе в компютъра. Предимно(Mostly) тези злонамерени кодове се инжектират във вашите компютри чрез посещение или изтегляне на неща от нереномирани уебсайтове, изтегляния от Drive-by(Drive-by downloads) , компрометирани уебсайтове, които показват злонамерени реклами, известни също като Malvertising .

Заедно с антивируса трябва да използвате добра защитна стена. Въпреки че вградената защитна стена в Windows 10/8/7 е добра, можете да използвате защитни стени на трети страни, които смятате, че са по-силни от защитната стена на Windows(Windows Firewall) по подразбиране .

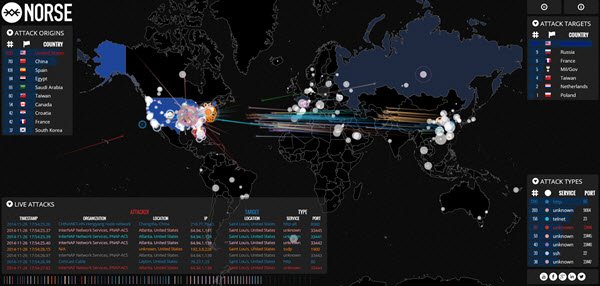

Прочетете(Read) : Карти за проследяване на злонамерен софтуер , които ви позволяват да преглеждате кибер атаките(Cyber Attacks) в реално време.

Ако това е корпоративна компютърна мрежа, уверете се, че няма поддръжка на Plug and Play в нито един от потребителските компютри. Това означава, че служителите не трябва да могат да включват флаш(Flash) памети или свои собствени интернет(Internet) ключове в USB . ИТ отделът на компанията също трябва да следи целия мрежов трафик. Използването на добър анализатор на мрежовия трафик помага за бързото присъствие на странни поведения, произтичащи от всеки терминал (компютър на служител).

Прочетете(Read) : Най-добри практики за киберсигурност за малкия бизнес(Best Cybersecurity Practices for Small Business) .

За защита срещу DDoS атаки, уебсайтът е по-добре смекчен до различни сървъри, вместо да се хоства просто на един сървър. Най-добрият метод би бил да имате огледало постоянно вдигнато с помощта на облачна услуга. Това значително ще намали шансовете DDoS да бъде успешен - поне не за дълго време. Използвайте добра защитна стена като Sucuri и направете някои основни стъпки, за да защитите и защитите вашия уебсайт.

Ето няколко полезни връзки, които показват карти за цифрови хакерски атаки в реално време:(Here are a few useful links that display real-time digital hack attack maps:)

- ipviking.com

- digitalattackmap.com

- fireeye.com

- norsecorp.com

- honeynet.org.

Разгледайте ги. Доста са интересни!

Ако имате какво да добавите, моля споделете.(If you have anything to add, please do share.)

Прочетете следващото(Read next) : Атаки със спрей с парола(Password Spray Attacks) | Атаки с груба сила(Brute Force Attacks) | Living Off The Land атаки(Living Off The Land attacks) | Атаки при сърфиране(Surfing Attacks) | Атаки за пълнене на идентификационни данни | Предоставяне на домейн(Domain Fronting) | Атаки при студено зареждане(Cold Boot Attacks) .

Related posts

Какво представлява киберпрестъпността? Как да се справя с него?

Тъмни модели: трикове за уебсайтове, примери, типове, как да забележите и избягвате

Как да проверите дали връзката е безопасна или не с помощта на вашия уеб браузър

Разберете дали вашият онлайн акаунт е бил хакнат и данните за имейл и парола са изтекли

Съвети за онлайн безопасност за деца, студенти и тийнейджъри

Какво представляват цифрови отпечатъци, следи или сянка?

Как да използвате вградения в браузъра Chrome скенер за злонамерен софтуер и инструмент за почистване

Какво представляват китоловните измами и как да защитите своето предприятие

Атаки на уязвимост при отвличане на DLL, предотвратяване и откриване

Защитете децата си от съдържание за възрастни с помощта на Clean Browsing

Как да избегнем фишинг измами и атаки?

Какво е Fleeceware? Как да се предпазите от Fleeceware приложения?

Зловредни атаки: определение, примери, защита, сигурност

Какво е IDP.generic virus и как да го премахнете?

Проверете дали компютърът ви е заразен от ASUS Update Malware

Изпращане на зловреден софтуер: Къде да изпратите файлове със зловреден софтуер на Microsoft и други?

Съвети как да останете в безопасност на обществени компютри

Безплатни инструменти за премахване на зловреден софтуер за премахване на специфичен вирус в Windows 11/10

Безплатен генератор на фалшиви имена за генериране на фалшива самоличност

Как да използвате Avast Boot Scan за премахване на злонамерен софтуер от компютър с Windows