Как да се предпазим и предотвратим атаки и инфекции на Ransomware

Това ръководство за(Ransomware) предотвратяване и защита на Ransomware разглежда предотвратяването на Ransomware и стъпките, които можете да предприемете, за да блокирате и предотвратите Ransomware , новият злонамерен софтуер, който прави новини навсякъде по грешни причини.

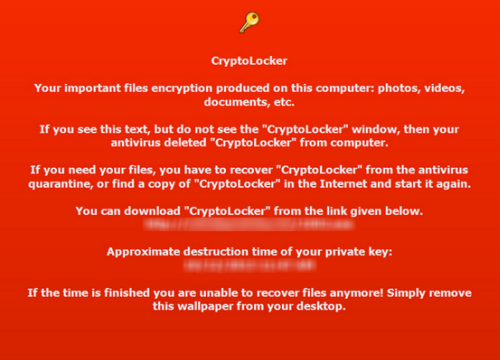

Отново(Time) и отново научаваме за заплахи и нови варианти на злонамерен софтуер като Ransomware , които представляват опасност за компютърните потребители. Вирусът за рансъмуер блокира достъпа до файл или вашия компютър и изисква откуп да бъде платен на създателя за възстановяване на достъпа, обикновено разрешен чрез анонимен предплатен ваучер или биткойн(Bitcoin) . Една специфична заплаха за рансъмуер, която успя да привлече вниманието в последно време, е Cryptolocker , с изключение на FBI ransomware, Crilock & Locker .

Специалността на ransomware е, че той може да дойде сам (често по имейл) или чрез бекдор или програма за изтегляне, донесена като допълнителен компонент. Вашият компютър може да се зарази с ransomware, когато щракнете върху злонамерена връзка в имейл, незабавно съобщение, сайт за социална мрежа или в компрометиран уебсайт – или ако изтеглите и отворите злонамерен прикачен имейл. Освен това, подобно на известен вирус, той може да остане незабелязан от повечето антивирусни програми. И дори ако вашият антивирусен софтуер е в състояние да премахне ransomware, много пъти просто ще останете с куп заключени файлове и данни!

Как да предотвратим Ransomware

Въпреки че ситуацията е тревожна и резултатът е фатален в повечето случаи, ако не спазвате правилата на автора на зловреден софтуер – тъй като криптираните файлове могат да бъдат повредени без поправка – можете да предприемете определени превантивни мерки, за да предотвратите проблема. Можете да предотвратите криптирането на ransomware! Нека видим някои от стъпките за превенция на Ransomware,(Ransomware prevention steps) които можете да предприемете. Тези стъпки могат да ви помогнат да блокирате и предотвратите Ransomware .

Актуализирана операционна система и софтуер за сигурност(Updated OS & security software)

От само себе си се разбира, че използвате напълно актуализирана модерна операционна система(fully updated modern operating system) като Windows 10/8/7, добър антивирусен софтуер(antivirus software) или пакет за интернет сигурност(Internet Security Suite)(good antivirus software or an Internet Security Suite) и актуализиран защитен браузър(updated secure browser) и актуализиран имейл клиент(updated email client) . Настройте вашия имейл клиент да блокира .exe файлове(block .exe files) .

Авторите на злонамерен софтуер(Malware) намират за лесна мишена компютърните потребители, които използват остарели версии на ОС. Известно е, че притежават някои уязвимости, които тези известни престъпници могат да използват, за да влязат безшумно във вашата система. Така че поправете или актуализирайте софтуера си. Използвайте реномиран пакет за сигурност. Винаги е препоръчително да стартирате програма, която съчетава както софтуер за защита от злонамерен софтуер, така и софтуерна защитна стена, за да ви помогне да идентифицирате заплахи или подозрително поведение, тъй като авторите на зловреден софтуер често изпращат нови варианти, за да се опитат да избегнат откриването. Може да искате да прочетете тази публикация за Ransomware трикове и поведение на браузъра.

Прочетете за защитата от Ransomware в Windows 10(Ransomware protection in Windows 10) .(Read about Ransomware protection in Windows 10.)

Архивирайте данните си(Back up your data)

Със сигурност можете да сведете до минимум щетите, причинени в случай, че вашата машина се зарази с Ransomware , като правите редовни архиви(regular backups) . Всъщност Microsoft направи всичко възможно и каза, че архивирането е най-добрата защита срещу Ransomware, включително Cryptolocker.

Никога не щракайте върху неизвестни връзки и не изтегляйте прикачени файлове от неизвестни източници(Never click on unknown links or download attachments from unknown sources)

Това е важно. Имейлът(Email) е често срещан вектор, използван от Ransomware , за да влезе на вашия компютър. Така че никога не щракайте върху връзка, която може да ви се струва подозрителна. Дори и да имате 1% съмнение – недейте! Същото важи и за прикачените файлове. Със сигурност можете да изтеглите прикачени файлове, които очаквате от приятели, роднини и сътрудници, но бъдете много внимателни с препращането на поща, която може да получите дори от приятелите си. Едно малко правило, което трябва да запомните в такива сценарии: Ако се съмнявате – НЕ(If in doubt – DONT) ! Обърнете внимание на предпазните мерки, които трябва да предприемете , когато отваряте прикачени файлове към имейл(when opening email attachments) или преди да щракнете върху уеб връзки(clicking on web links) .

RansomSaver е много полезна добавка за Outlook на Microsoft, която открива и блокира имейли, към които има прикачени файлове за злонамерен софтуер за рансъмуер.

Показване на скрито файлово разширение(Show hidden file-extension)

Един файл, който служи като входен маршрут за Cryptolocker , е този с разширение „.PDF.EXE“. Зловредният софтуер(Malware) обича да прикрива своите .exe файлове като безобидно изглеждащи .pdf . .doc или .txt файлове. Ако активирате функцията, за да видите пълното разширение на файла, може да бъде по-лесно да забележите подозрителни файлове и да ги премахнете на първо място. За да покажете скрити разширения на файлове, направете следното:

Отворете контролния панел(Control Panel) и потърсете Опции на (Options)папката(Folder) . В раздела Изглед(View) премахнете отметката от опцията Скриване на разширенията за известни типове файлове(Hide extensions for known file types) .

Click Apply > OK.Сега, когато проверявате вашите файлове, имената на файловете винаги ще се появяват с разширенията им като .doc , .pdf , .txt и т.н. Това ще ви помогне да видите истинските разширения на файловете.

Disable files running from AppData/LocalAppData folders

Опитайте се да създадете и наложите правила в Windows или използвайте някакъв софтуер за предотвратяване на проникване , за да забраните конкретно, забележително поведение, използвано от няколко Ransomware , включително Cryptolocker , за стартиране на изпълнимия му файл от папките App Data или Local App Data . Cryptolocker Prevention Kit е инструмент, създаден от Third Tier , който автоматизира процеса на създаване на групова политика(Group Policy) за деактивиране на файлове, които се изпълняват от папките App Data и Local App Data , както и деактивиране на изпълними файлове да се изпълняват от Tempдиректория с различни помощни програми за разархивиране.

Бели списък на приложенията(Application whitelisting)

Белият списък на приложенията е добра практика, която повечето ИТ администратори използват, за да предотвратят стартирането на неоторизирани изпълними файлове или програми в тяхната система. Когато направите това, само софтуер, който сте поставили в белия списък, ще бъде разрешен да работи във вашата система, в резултат на което неизвестни изпълнителни файлове, злонамерен софтуер или ransomware просто няма да могат да се изпълняват. Вижте как да поставите програма в белия списък .

Деактивирайте SMB1(Disable SMB1)

SMB или Server Message Block е мрежов протокол за споделяне на файлове, предназначен за споделяне на файлове, принтери и т.н. между компютри. Има три версии – Server Message Block ( SMB ) версия 1 ( SMBv1 ), SMB версия 2 ( SMBv2 ) и SMB версия 3 ( SMBv3 ). Препоръчително е да деактивирате SMB1 от съображения за сигурност.

Използвайте AppLocker(Use AppLocker)

Използвайте(Use) вградената функция на Windows AppLocker , за да попречите на потребителите да инсталират или стартират приложения от Windows Store(prevent Users from installing or running Windows Store Apps ) и да контролирате кой софтуер трябва да работи . Можете да конфигурирате устройството си съответно, за да намалите шансовете за заразяване с Cryptolocker ransomware.

Можете също да го използвате за смекчаване на ransomware, като блокирате изпълнимия файл, който не е подписан, на места ransomware като:

- <потребителски профил>AppDataLocalTemp

\AppData\Local\Temp\ * AppDataLocalTemp**

Тази публикация ще ви каже как да създавате правила с AppLocker(create rules with AppLocker) за изпълним файл и приложения в белия списък.

Използване на EMET(Using EMET)

Подобреният набор от инструменти за смекчаване защитава компютрите с Windows от кибератаки и неизвестни експлойти. Той открива и блокира техники за експлоатация, които обикновено се използват за използване на уязвимости за повреда на паметта. Той предотвратява изпускането на троянски кон(Trojan) от експлойти , но ако щракнете върху отваряне на файл, няма да може да помогне. АКТУАЛИЗАЦИЯ(UPDATE) : Този инструмент не е наличен сега. Windows 10 Fall Creators Update ще включва EMET като част от Windows Defender , така че потребителите на тази ОС не трябва да го използват.

Защитете MBR

Защитете главния запис за стартиране(Master Boot Record) на вашия компютър с MBR филтър(MBR Filter) .

Деактивирайте протокола за отдалечен работен плот(Disable Remote Desktop Protocol)

Повечето Ransomware , включително злонамерения софтуер Cryptolocker , се опитват да получат достъп до целевите машини чрез протокол за отдалечен работен плот(Remote Desktop Protocol) ( RDP ), помощна програма на Windows , която позволява отдалечен достъп до вашия работен плот. Така че, ако откриете, че RDP е безполезен за вас, деактивирайте отдалечения работен плот(disable remote desktop) , за да защитите вашата машина от File Coder и други RDP експлоати.

Деактивирайте хоста за скриптове на Windows(Disable Windows Scripting Host)

Семействата на злонамерен софтуер(Malware) и ransomware често използват WSH за стартиране на .js или .jse файлове, за да заразят вашия компютър. Ако не използвате тази функция, можете да деактивирате Windows Scripting Host , за да сте в безопасност.

Използвайте инструменти за предотвратяване или премахване на Ransomware(Use Ransomware prevention or removal tools)

Използвайте добър безплатен софтуер против рансъмуер(free anti-ransomware software) . BitDefender AntiRansomware и RansomFree са едни от добрите. Можете да използвате RanSim Ransomware Simulator , за да проверите дали компютърът ви е достатъчно защитен.

Kaspersky WindowsUnlocker може да бъде полезен, ако Ransomware напълно блокира достъпа до вашия компютър или дори ограничи достъпа до избрани важни функции, тъй като може да почисти регистъра, заразен с рансъмуер(Registry) .

Ако можете да идентифицирате ransomware , това може да направи нещата малко по-лесни, тъй като можете да използвате инструментите за декриптиране на ransomware, които може да са налични за този конкретен ransomware.(If you can identify the ransomware, it can make things a bit easier as you can use the ransomware decryption tools that may be available for that particular ransomware.)

Ето списък с безплатни инструменти за декриптиране на Ransomware(Ransomware Decryptor Tools) , които могат да ви помогнат да отключите файлове.

Незабавно прекъснете връзката с интернет(Disconnect from the Internet immediately)

Ако сте подозрителни относно даден файл, действайте бързо, за да спрете комуникацията му със сървъра за управление и управление, преди той да завърши криптирането на вашите файлове. За да направите това, просто се изключете незабавно от интернет(Internet) , WiFi или вашата мрежа(Network) , тъй като процесът на криптиране отнема време, така че въпреки че не можете да анулирате ефекта на Ransomware , със сигурност можете да смекчите щетите.

Използвайте Възстановяване на системата, за да се върнете в състояние на известно чисто(Use System Restore to get back to a known-clean state)

Ако имате активирано възстановяване на системата на вашата машина с Windows , за което настоявам, опитайте да върнете системата си в известно чисто състояние. Това не е надежден метод, но в определени случаи може да помогне.

Настройте часовника на BIOS обратно(Set the BIOS clock back)

Повечето Ransomware , включително Cryptolocker или FBI Ransomware , предлагат краен срок или срок, в който можете да извършите плащането. Ако се удължи, цената за ключа за декриптиране може да се повиши значително и – дори не можете да се пазарите. Това, което можете поне да опитате, е да „улучите часовника“, като настроите часовника на BIOS обратно към времето преди изтичане на крайния срок. Единственият курорт, когато всички трикове се провалят, тъй като може да ви попречи да платите по-високата цена. Повечето ransomware ви предлагат период от 3-8 дни и може да изискват дори до 300 USD или повече за ключа за отключване на вашите заключени файлове с данни.

Докато повечето от целевите групи от Ransomware са били в САЩ и Обединеното кралство, не съществува географско ограничение. Всеки може да бъде засегнат от него – и с всеки изминал ден се открива все повече и повече злонамерен софтуер за рансъмуер . Затова направете някои стъпки, за да предотвратите попадането на Ransomware в компютъра ви. Тази публикация говори малко повече за Ransomware атаки и често задавани въпроси(Ransomware Attacks & FAQ) .

(While most of the targeted groups by Ransomware have been in the US and the UK, there exists no geographical limit. Anyone can be affected by it – and with every passing day, more and more ransomware malware is being detected. So take some steps to prevent Ransomware from getting onto your computer. This post talks a little more about Ransomware Attacks & FAQ.)

Сега прочетете: (Now read:) Какво да правите след Ransomware атака(What to do after a Ransomware attack) .

Related posts

Изтеглете PDF справочното ръководство за команди на Windows от Microsoft

Изтеглете ръководства за Windows 10 за начинаещи от Microsoft

Как да превключите от Windows Phone към iPhone: Ръководство стъпка по стъпка

Ръководство за внедряване на Microsoft Edge за бизнеса

Урок за Microsoft Word за начинаещи - Ръководство за това как да го използвате

Как да влезете в BIOS на Windows 10 [РЪКОВОДСТВО]

Как да инсталирате Steam и да управлявате Steam игри (Ultimate Guide)

Спрете напълно актуализацията на Windows 10 [РЪКОВОДСТВО]

Референтно ръководство за настройки на групови правила за Windows 10

Ръководство стъпка по стъпка за инсталиране на FFmpeg на Windows 10

Изчерпателно ръководство за онлайн поверителност

Как да изтриете инсталационните файлове на Win в Windows 10 [РЪКОВОДСТВО]

4 начина да коригирате изчезването на курсора на мишката [РЪКОВОДСТВО]

Как да направите формуляр в Google: Пълно ръководство

3 начина да промените снимката на профила на Spotify (кратко ръководство)

Как да използвате компютър с Windows 10 - Основен урок и съвети за начинаещи

Изтеглете ръководства за Windows 10 за начинаещи от Microsoft

Как да излезете от компютъра или да излезете от Windows 11/10

Как да играете Pokémon Go на компютър? (Ръководство стъпка по стъпка)

Ръководството за папки ви позволява бърз достъп до често използвани папки с 2 щраквания