Атаки при сърфиране: отвличане на Siri, Alexa, Google, Bixby с ултразвукови вълни

Гласовите асистенти ви помагат с ежедневните задължения – било то да си уговорите среща с клиент, да пуснете музика и други. Пазарът, свързан с гласови асистенти, е пълен с опции: Google , Siri , Alexa и Bixby . Тези асистенти се активират с гласови команди и вършат нещата. Например, можете да помолите Alexa да изсвири някои песни по ваш избор. Тези устройства могат да бъдат отвлечени и използвани срещу собственика на устройството. Днес ще научим за атаките при сърфиране(Surfing Attacks) с помощта на ултразвукови(Ultrasound) вълни и потенциалните проблеми, които създава.

Какво е атака на сърфиране?

Умните устройства са оборудвани с гласови асистенти като Google Home Assistant , Alexa от Amazon , Siri от Apple и някои не толкова популярни гласови асистенти. Не можах да намеря никакво определение никъде в Интернет(Internet) , така че го дефинирам по следния начин:

“Surfing attacks refer to hijacking of voice assistants using inaudible sounds such as Ultrasound waves, with an intention to access device owners’ data without the knowledge of owner”.

Може би вече знаете, че човешките уши могат да възприемат звуци само между диапазон от честоти (20 Hz до 20 KHz. Ако някой изпраща аудиосигнали, които са извън звуковия спектър на човешките уши, човекът не може да ги чуе. Същото е и с ултразвуците(Ultrasounds) . Честотата е отвъд възприятието на човешките уши.

Лошите започнаха да използват ултразвукови(Ultrasound) вълни за отвличане на устройства като смартфони и умни домове, които използват гласови команди. Тези гласови команди с честотата на ултразвуковите(Ultrasound) вълни са отвъд човешкото възприятие. Това позволява на хакерите да получат информацията, която искат (която се съхранява в гласово активираните смарт устройства), с помощта на звуковите асистенти. За тази цел използват нечувани звуци.

За атаки при сърфиране не е необходимо хакерите да са в полезрението на смарт устройството, за да го контролират с помощта на гласови асистенти. Например, ако iPhone е поставен на масата, хората предполагат, че гласът може да се движи във въздуха, така че ако гласова команда дойде във въздуха, те могат да забележат хакерите. Но това не е така, защото гласовите вълни се нуждаят само от проводник, за да се разпространяват.

Знайте(Know) , че твърдите артефакти също могат да помогнат за разпространението на гласа, стига да могат да вибрират. Маса, изработена от дърво, все още може да пропуска гласови вълни през дървото. Това са ултразвуковите(Ultrasound) вълни, които се използват като команди за извършване на неща незаконно на смартфоните на целевите потребители или други интелигентни устройства, които използват гласови асистенти като Google Home или Alexa .

Прочетете(Read) : Какво представлява атака със спрей с парола(Password Spray Attack) ?

Как работят сърфиращите атаки?

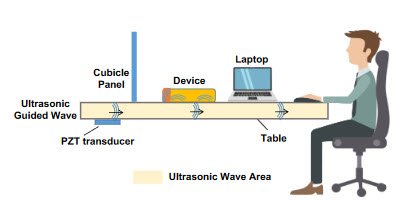

Използване на нечувани ултразвукови вълни, които могат да преминават през повърхността, където се държат машините. Например, ако телефонът е на дървена маса, всичко, което трябва да направят, е да прикачат машина към масата, която може да изпраща ултразвукови вълни за атака при сърфиране.

Всъщност, устройство е прикрепено към масата на жертвата или каквато и да е повърхност, върху която той или тя използва, за да постави гласовия асистент. Това устройство първо намалява силата на звука на интелигентните асистенти, така че жертвите да не подозират нищо. Командата идва чрез устройството, прикрепено към масата, а отговорът на командата също се събира от същата машина или нещо друго, което може да е на отдалечено място.

Например, може да бъде дадена команда, която казва „ Алекса(Alexa) , моля, прочетете SMS - а, който току-що получих“. Тази команда не се чува за хората в стаята. Alexa чете SMS , съдържащ OTP (еднократна парола) с изключително тих глас. Този отговор отново се улавя от устройството за отвличане и се изпраща до където хакерите искат.

Такива атаки се наричат сърф атаки(Attacks) . Опитах се да премахна всички технически думи от статията, така че дори и нетехничар да разбере този проблем. За разширено четене, ето връзка към изследователска статия(a link to a research paper) , която го обяснява по-добре.

Прочетете по-нататък(Read next) : Какво представляват атаките на Living Off The Land(What are Living Off The Land attacks) ?

Related posts

Siri, Google Assistant и Cortana – Сравнени три цифрови асистента

Най-добрите интелигентни щепсели за 2019 г., които работят с Alexa и Google Home

Shodan е търсачка за устройства, свързани с интернет

Интернет на нещата (IoT) – често задавани въпроси (ЧЗВ)

Кой притежава IoT данни? Производител, краен потребител или трета страна?

Google Drive продължава да се срива на компютър с Windows

Накарайте Google Диск да отвори файл в нов раздел в Chrome

Изтеглете официални теми за Google Chrome за вашия браузър

Как да добавяте и изтривате контакти в Google Contacts или Gmail

Как да унищожите профил при затваряне на браузъра в Google Chrome

Cyberduck: Безплатен FTP, SFTP, WebDAV, клиент на Google Drive за Windows

Как да запазвате файлове от LibreOffice директно в Google Drive

Дефиниция на фрагментация на Android, проблем, проблем, диаграма

Как да се свържете с Google AdSense по имейл

Google срещу Bing - Намиране на правилната търсачка за вас

Възникна грешка в браузъра – Google Документи в Chrome

Как да добавяте и използвате няколко часови зони в Google Календар

Поправете грешка при изтегляне на прокси скрипт в Google Chrome

ERR_NAME_NOT_RESOLVED, код на грешка 105 в Google Chrome

Как да накарате Google Slides да се завърти без публикуване